A

Bonjour,

J'ai finalement refait mon programme en Java mais je n'arrive toujours à comprendre comment encrypter mon credential avec la clé publique envoyée par le serveur.

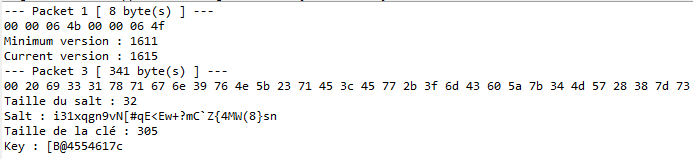

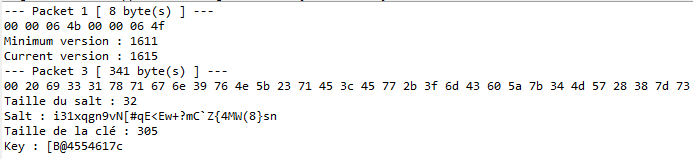

Voici un aperçu de ce que me sort mon programme : il me semble que tout est bon sur la reception des données !

Voici mon client socket Dofus : https://github.com/wamilou/DofusBot/blo ... lient.java

Ma classe permettant de lire (pas encore écrire mais ça sera fait quand j'aurai compris comment créer le credential) : https://github.com/wamilou/DofusBot/blo ... acket.java

Et ma classe HelloConnectMessage pour désérialiser le message : https://github.com/wamilou/DofusBot/blo ... ssage.java

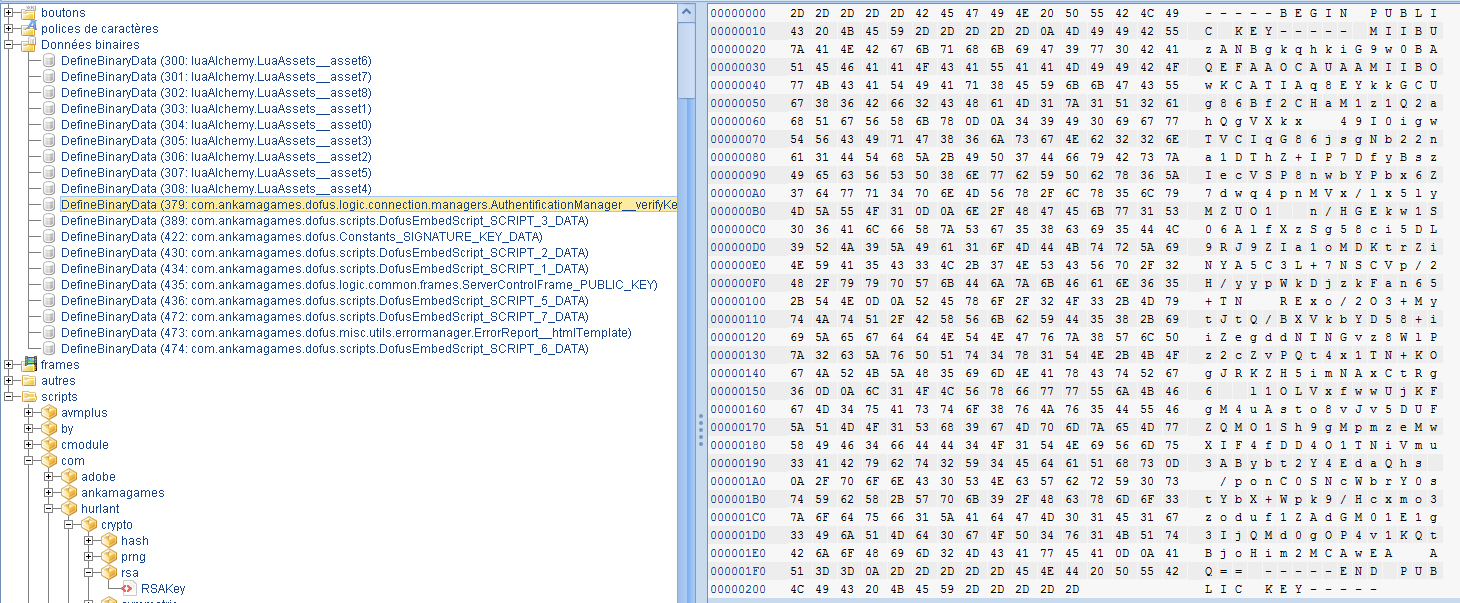

Pour retrouver la clé publique, je fais celà :

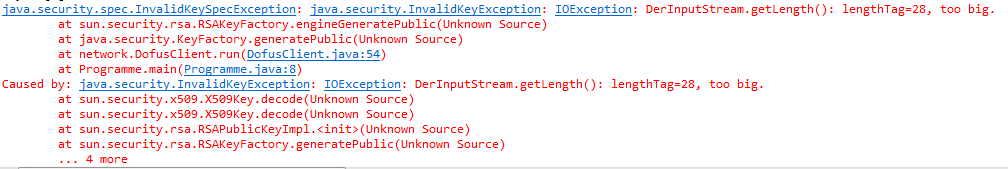

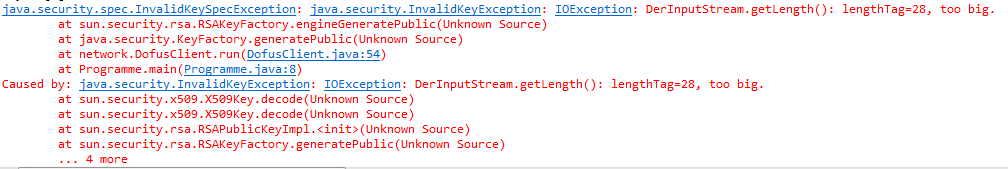

Voici l'erreur que je reçois quand j'exécute mon code pour créer la clé publique depuis les données :

Faut-il faire quelque chose pour récupérer la clé ou j'ai raté un truc ?

Merci d'avance.

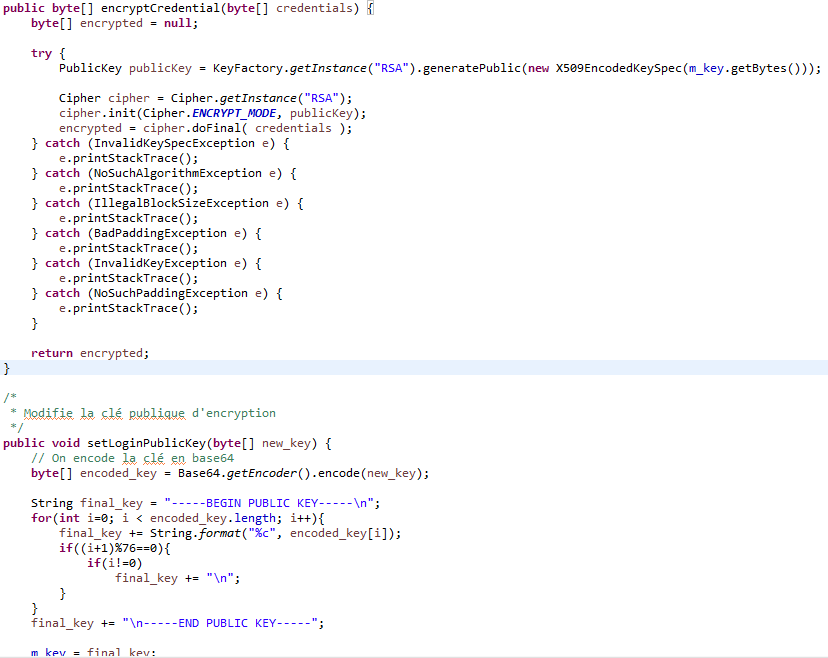

EDIT : J'ai trouvé comment créer le credentials mais j'ai toujours une erreur de clé invalide ! Quelqu'un a une solution ???

J'ai finalement refait mon programme en Java mais je n'arrive toujours à comprendre comment encrypter mon credential avec la clé publique envoyée par le serveur.

Voici un aperçu de ce que me sort mon programme : il me semble que tout est bon sur la reception des données !

Voici mon client socket Dofus : https://github.com/wamilou/DofusBot/blo ... lient.java

Ma classe permettant de lire (pas encore écrire mais ça sera fait quand j'aurai compris comment créer le credential) : https://github.com/wamilou/DofusBot/blo ... acket.java

Et ma classe HelloConnectMessage pour désérialiser le message : https://github.com/wamilou/DofusBot/blo ... ssage.java

Pour retrouver la clé publique, je fais celà :

Code:

try {

KeyFactory keyFactory = KeyFactory.getInstance("RSA");

X509EncodedKeySpec publicKeySpec = new X509EncodedKeySpec(hcm.getKey());

PublicKey pub = keyFactory.generatePublic(publicKeySpec);

} catch (NoSuchAlgorithmException | InvalidKeySpecException e) {

e.printStackTrace();

}

Faut-il faire quelque chose pour récupérer la clé ou j'ai raté un truc ?

Merci d'avance.

EDIT : J'ai trouvé comment créer le credentials mais j'ai toujours une erreur de clé invalide ! Quelqu'un a une solution ???